Imaginez la scène...

Il est 1h du matin, vous êtes DPO (Délégué à la protection des données) d’une société cotée en bourse. Vous dormez paisiblement après une dure journée de travail à expliquer à vos employés que : “Non, on ne dépose pas les dossiers de santé des employés sur une équipe Teams pour aller plus vite”, quand soudain vous êtes réveillé par la sonnerie de votre téléphone. Au bout du fil, votre RSSI qui vous invite d’une voix fébrile à vous habiller et appeler immédiatement l’avocat de votre société : “Nos fichiers clients confidentiels ont été volés et rendus publics, il y a déjà des articles sur les réseaux sociaux qui parlent de nous, l’action en bourse devrait perdre 11% demain, le CEO est furieux…”

Pour éviter cette situation, nous vous proposons un tour d’horizon de la protection des données sur le Cloud de Microsoft, pour vous permettre d’y voir plus clair (et également de mieux dormir la nuit).

Introduction

Avec la pandémie de Covid-19, de nombreuses entreprises ont été contraintes de mettre en place des mesures de travail à distance pour leurs employés. De nombreuses sociétés ont opté pour des solutions Cloud, comme Microsoft Teams, Google Meet, ou Zoom.

La migration vers le Cloud offre de nombreux avantages aux entreprises : la possibilité de travailler et d’accéder aux données de n’importe où, la flexibilité, une meilleure collaboration entre les équipes…

Néanmoins, il est important de reconnaître qu’il y existe des risques potentiels en matière de cybersécurité. Les données stockées sur le Cloud peuvent être vulnérables aux attaques de pirates informatiques, on peut également perdre la maitrise d’un environnement virtuel, qui peut paraitre tentaculaire et qui évolue vite. Il est donc crucial de mettre en place des pratiques et mesures de sécurité appropriées pour protéger les documents et les données.

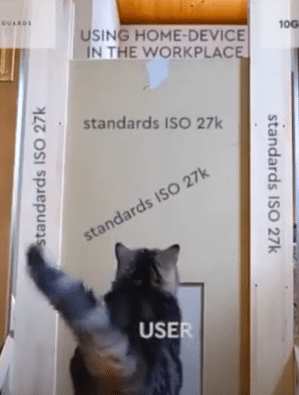

En l’absence de directives ou de cadre, les utilisateurs auront tendance à adopter des méthodes de travail en fonction de leurs préférences et confort, comme l’utilisation de leur propre ordinateur ou la connexion de leur boîte mail professionnelle à leur téléphone personnel. Cependant, cela peut entraîner des risques de sécurité sur l’environnement Cloud et les données importantes de l’organisation.

>> Découvrez les compétences de notre centre d’expertises en matière de protection des données.

Les chiffres liés au vol de données sont en hausse constante, et aucune baisse n’est à prévoir dans les temps à venir. En Europe, des structures publiques, tels que des hôpitaux ou mairies, ou encore des PME sont attaquées avec succès presque chaque semaine, faisant la une des informations. Sans formation sur les bonnes pratiques de sécurité des outils et des données de l’entreprise ni règles qui bloquent les actions à risque, la question n’est pas de savoir si des données sensibles vont fuiter ou être chiffrées par un Ransomware, mais plutôt quand.

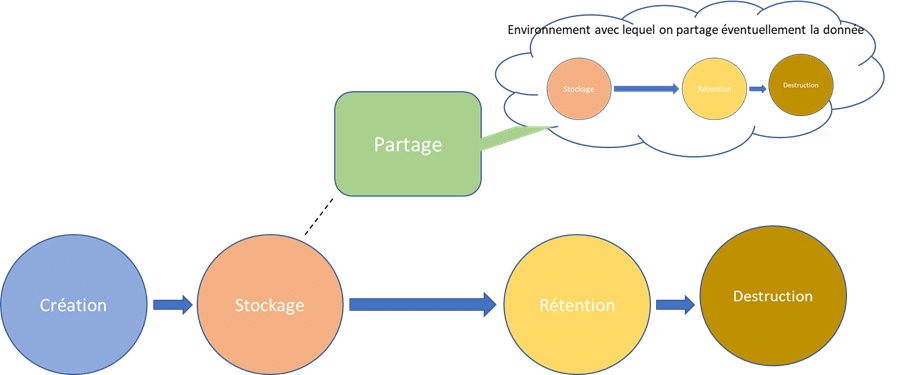

Dans cet article nous verrons de manière fonctionnelle comment protéger les données sur le Cloud, en utilisant le principe de “protection des données tout au long de leur cycle de vie”.

Ce principe vise à protéger les données depuis leur création jusqu’à leur destruction, et ce sur tous les supports ou les données peuvent exister.

Le cycle de vie des données sur le Cloud

Le cycle de vie des données sur le Cloud comprend généralement les étapes suivantes :

la création de données peut provenir de différentes sources :

– Les utilisateurs en créant des documents pour collaborer ou en échangeant des mails

– Les applications

– Les divers services Cloud : collecteurs de logs, réseaux et appliances virtuels, applications de collaboration qui génèrent des données liées aux réunions et échanges…

les données sont ensuite stockées dans des systèmes de stockage Cloud comme SharePoint Online, Google Drive ou les OneDrive personnels des utilisateurs. Mais elles sont également conservées dans des boites mails, à l’intérieur des applications, en tant qu’archives, sous forme de code dans un repos de code…

les données sont lues, modifiées, traitées. Elles peuvent éventuellement être transférées entre différents systèmes/utilisateurs à des fins de partage et de collaboration (pièce-jointe, partage de lien d’accès…) ou au sein d’un même système de gestion (équipe Teams). Ceci peut entrainer un cycle de vie en parallèle pour la donnée, comme on peut voir sur le schéma.

les données sont idéalement détruites lorsqu’elles ne sont plus nécessaires ou lorsqu’elles atteignent la fin de leur cycle de vie dans le Cloud. Mais il peut arriver que des données persistent et soit oubliées alors qu’elles devraient être nettoyées. Les données peuvent également nécessiter une conservation légale plus ou moins longue, ceci à des fins d’analyse ou si le cadre légal l’oblige.

A chacune de ces étapes, les données sont exposées à des menaces de sécurité. L’approche de protection des données tout au long du cycle de vie apporte une protection transverse couvrant l’ensemble des phases et emplacements des données au cours de leur existence.

Nous allons maintenant identifier quels sont les emplacements à risque puis définir des pistes pour protéger les données peu importe où elles se trouvent.

Sources de risques

Appareils

Le premier emplacement où il convient de protéger les données est sur les différents appareils de l’utilisateur qui créé et manipule des données (sauf si votre organisation utilise déjà un modèle full Cloud ou les données sont créées et manipulées uniquement sur le Cloud M365). Souvent, lors de la création d’un document de type Office, l’utilisateur produit le document hors-ligne depuis son poste avant de le partager en interne ou de l’envoyer vers l’extérieur.

Il y aura donc une copie potentiellement vulnérable de ce document sur l’appareil. C’est aussi le cas des documents téléchargés sur un poste ou des mails reçus et stockés localement sur l’appareil.

Cela est également vrai pour les appareils mobiles, ainsi que les supports amovibles. Si vous permettez à vos utilisateurs d’accéder à leurs emails ou documents d’entreprise sur leur smartphone personnel, vous prenez le risque d’exposer vos données d’entreprise sur cet appareil non géré. Idem pour le stockage et le transfert vers des clés USB ou autre supports physiques : tout téléchargement ou duplication d’un document crée par la même occasion une nouvelle vie indépendante pour le document. Et c’est maintenant 2 documents qui coexistent qu’il faut protéger !

Il est courant de stocker des documents importants et d’oublier de les nettoyer une fois le travail terminé. Ou encore de subir une panne et de penser que le réparateur ne peut pas avoir d’accès direct sur les données. Et pourtant ! Imaginez : l’un de vos employés utilise son téléphone personnel pour recevoir ses mails professionnels. Il y télécharge même des documents de l’entreprise. Un jour, son téléphone tombe en panne et il l’apporte à réparer.

Si ce tiers est peu scrupuleux, il pourrait accéder aux documents du téléphone, à l’insu de votre employé… Et voler vos données.

Dans des cas rares, mais possibles, l’absence de chiffrement des données peut comporter un risque même si l’appareil est protégé. Des attaquants déterminés à voler l’appareil pourraient accéder aux données directement depuis le disque dur. Il est même possible de retrouver des données dans la mémoire d’un disque dur après la suppression de ses données.

Environnement Cloud

Nous parlons ici du tenant de l’organisation, en excluant les stockages Cloud tiers.

Avec une mauvaise gestion de l’emplacement de stockage et de droit d’accès aux données, certaines peuvent être consultées et volées par des acteurs malveillants. Et ce aussi bien en interne, que par des invités ou si un compte utilisateur est compromis !

backupeverything.co

Sur les données au repos, les risques viendront généralement d’un manque de maitrise de l’accès, il peut suffire d’avoir un droit de lecture sur un document pour qu’il soit volé.

Si la création et la gestion des espaces de stockage Cloud sont mal cadrés, il est facile de perdre la maîtrise des documents et des emplacements de stockage. Certains documents sont conservés sur des espaces de stockage et consultés des années plus tard, alors même que leur créateur peut avoir quitté l’organisation. Dans ce cas, ces fichiers deviennent vulnérables.

Partage

Le partage de documents et la collaboration : deux mots remplis de promesses mais qui, pour les RSSI, sont sources de cauchemars.

Lorsque les utilisateurs partagent des données sur le Cloud Azure, ils ont la possibilité de paramétrer des autorisations pour permettre à chaque utilisateur d’accéder ou non à des données. Cependant, une erreur de configuration peut conduire à l’octroi d’autorisations inappropriées à un ou plusieurs utilisateurs (accès à des utilisateurs extérieurs à l’organisation, groupe d’utilisateurs avec des accès excessifs…).

En parallèle, la collaboration sur des fichiers peut entraîner la création de plusieurs versions avec des données stockées sur différents appareils ou dans des emplacements non sécurisés. Dans ce cas, les utilisateurs pourraient ne pas être en mesure de suivre toutes les versions de leurs documents et cela pourrait rendre difficile la protection des données sensibles contre une fuite.

En l’absence de protection sur les documents, une simple erreur humaine peut faire fuiter un document sensible : par exemple si l’utilisateur utilise l’auto-complétion lors du choix de destinataire d’un mail avec pièce jointe et l’envoie à la mauvaise personne.

Shadow IT

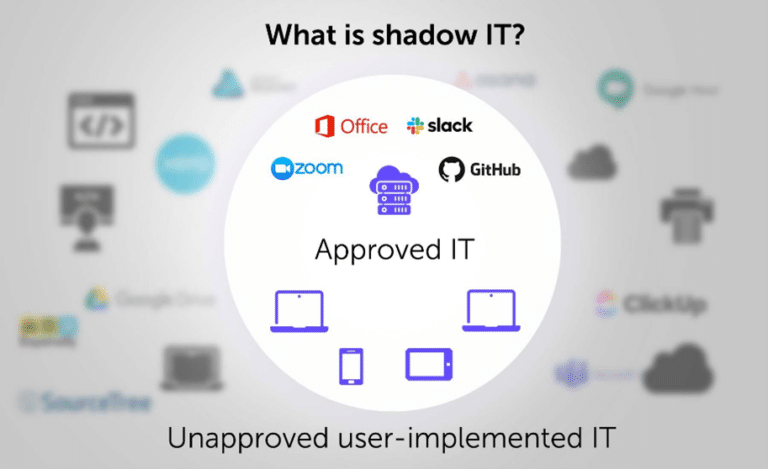

Le Shadow IT, ou informatique fantôme, est une réalité avec laquelle de nombreuses organisations doivent composer. Il fait référence à l’utilisation de technologies et de services non approuvés ou gérés par l’entreprise, mais qui sont utilisés par les employés pour accomplir leurs tâches professionnelles. Cela peut inclure l’utilisation de logiciels, d’applications ou de services Cloud non autorisés, mais aussi l’utilisation de périphériques personnels tels que des smartphones ou des clés USB pour stocker ou transférer des données sensibles. De plus, la prolifération du Shadow IT rend difficile la traçabilité et la gestion des données sensibles, ce qui complique la protection contre les fuites de données.

Les raisons pour lesquelles les employés utilisent le Shadow IT sont variées. Cela peut être dû à des restrictions ou des limitations imposées par les politiques de l’entreprise, ou simplement parce que dans l’absence de directives ou de blocages les employés préfèrent utiliser des outils qu’ils considèrent plus pratiques ou efficaces. Quelle que soit la raison, il est essentiel pour les organisations de prendre des mesures pour identifier et atténuer les risques liés au Shadow IT.

Deux exemples concrets de Shadow IT :

- Un employé d’une entreprise utilise une application de stockage Cloud personnelle pour partager des fichiers avec des collègues, car il la trouve plus pratique que le service Cloud officiel de l’entreprise. Cependant, cette application n’est pas sécurisée et n’est pas conforme aux politiques de l’entreprise, exposant ainsi les données sensibles à un risque de vol ou de compromission.

- Un utilisateur utilise un site qui propose des services d’intelligence artificielle et y rentre des données d’entreprises confidentielles pour en faire un résumé. Ces données sont stockées et traitées par l’entreprise qui gère l’IA et peuvent fuiter ou être utilisées à l’insu de l’utilisateur.

Voyons désormais, dans les grandes lignes, comment protéger les données de l’entreprise tout au long de leur cycle de vie.

La protection des données

Inventaire et classification

Avant de parvenir à protéger les données de l’organisation, il est nécessaire de savoir ce que l’on veut protéger. Pour cela, il convient de réaliser un état des lieux des documents et données qui sont créées, utilisées, et transitent sur le système d’information de l’organisation. En ayant une vision globale, il est plus facile de déterminer les données prioritaires nécessitant une protection renforcée de celles qui peuvent être supprimées ou archivées.

Un inventaire peut se dérouler de la manière suivante :

- Identifier l’ensemble des sources de données stockées sur M365 & Azure, y compris les applications tierces connectées à la plateforme, au moyen d’interview des acteurs clés ainsi que d’exploration des différents espaces de stockage du tenant M365.

- Recueillir les informations sur les données identifiées : leur emplacement, leur format, l’application utilisée pour les produire, leur propriétaire, leur date de création, etc.

- Faire le point sur les règlementations et les lois auxquelles l’organisation est soumise : RGPD, LPD, données de santé, données bancaires, données gouvernementales…

- Définir des catégories de données pour les classer selon leur importance et leurs risques.

Une fois l’inventaire réalisé, il convient d’utiliser les technologies disponibles pour étiqueter les documents, pour appliquer dans un second temps des protections en fonction de l’étiquette.

S’assurer que les documents sont correctement étiquetés est un vrai challenge. Deux options imparfaites s’offrent donc actuellement aux organisations :

- Former et sensibiliser les utilisateurs aux pratiques d’étiquetage des documents. Mais se reposer sur leur bonne volonté et l’exactitude des étiquettes qu’ils appliquent comportent deux risques :

1) L’utilisateur applique par mégarde une mauvaise étiquette sur un document sensible qui ne sera donc pas protégé comme il devrait l’être.

2) L’utilisateur applique volontairement une mauvaise étiquette pour outrepasser des droits de partage ou dans l’intention malveillante d’exfiltrer de la donnée sensible. - Mettre en place un système “intelligent” pour appliquer de manière automatique des étiquettes aux documents. Des outils existent pour faciliter ce processus d’étiquetage

(par exemple, si un numéro de carte bancaire est détecté dans un document, une étiquette “confidentiel” sera appliquée au document).

Ces mécanismes reposent sur des règles de type regex, mais aussi sur des algorithmes d’intelligence artificielle. Et encore une fois des problèmes se posent : tout d’abord la complexité d’utilisation et de mise en place de ces algorithmes et mécanismes. Du temps et des ressources doivent être alloués pour paramétrer les règles de l’intelligence artificielle et entrainer l’IA qui étiquètera les documents.

Le second problème réside dans la difficulté d’obtention de mécanismes fiables à 100%. Même des IA entrainées à reconnaitre des documents sensibles peuvent se tromper si certains paramètres et format de document changent.

Alors comment procéder ? La réponse est peut-être un mélange des deux solutions évoquées précédemment.

Certaines entreprises utilisent des mécanismes d’étiquetage automatique où les utilisateurs peuvent toutefois modifier manuellement l’étiquette d’un document. L’utilisateur devra néanmoins apporter une justification à sa modification. Cette justification sera tracée et sauvegardée si l’utilisateur souhaite appliquer au document une étiquette moins critique qu’à l’origine.

D’autres organisations optent pour des “Tips”, des mécanismes automatiques qui recommandent uniquement quelle étiquette appliquer au document. C’est ensuite à l’utilisateur de décider, ou non, s’il souhaite utiliser cette étiquette. Ces Tips peuvent apparaitre lors de la création ou l’édition d’un document, lors de l’envoi par mail d’un document

Appareils

Pour prévenir les risques liés à la vulnérabilité des documents créés et stockés localement, certaines mesures peuvent être mises en place.

Tout d’abord, il est essentiel d’établir une politique claire de gestion des appareils, que sont les ordinateurs de travail mais également les téléphones mobiles. Les avis sont divisés au sujet des l’utilisation des appareils personnels dans le cadre du travail (cette pratique est communément appelée BYOD ou Bring Your Own Device). En effet, les appareils personnels sont par définition moins maitrisés et sécurisés, et ils sont autant de portes d’entrées sur l’environnement Cloud ou les données de l’organisation. Dans le meilleur des cas, il conviendrait de totalement séparer le professionnel du personnel, et ainsi bloquer tout accès des appareil personnels vers les environnements Cloud et les données de l’organisation. Les entreprises devraient alors fournir à leurs employés un pack ordinateur et téléphone professionnel, tous deux paramétrés avec le même niveau de sécurité.

Sensibiliser ses utilisateurs aux bonnes pratiques de sécurité et d’utilisation des appareils est primordiale. La mise en place de mesures de contrôle d’accès strictes, comme l’authentification à deux facteurs, contribue à renforcer la sécurité des appareils. En adoptant une approche globale de protection des données, qui inclut à la fois les mesures techniques, organisationnelles et de sensibilisation, les entreprises peuvent réduire considérablement les menaces liées à la compromission des appareils et ainsi garantir la confidentialité de leurs informations confidentielles. Parmi les exemples concrets d’actions préventives, on retrouve la mise en place de politique de gestion des appareils qui restreint l’accès des données sensibles uniquement aux appareils approuvés par l’entreprise. Pour cela, l’organisation peut utiliser des solutions de gestion des appareils mobiles (MDM), sur lesquels les appareils de l’entreprise seront inscrits et surveillés. Il conviendra aussi d’appliquer un chiffrement des disques à l’aide par exemple de BitLocker.

Mais la sécurité passe en premier lieu par l’utilisation de dispositifs renforcés et régulièrement mis à jour. L’application du chiffrement des données au repos sur les appareils constitue une couche supplémentaire de protection. Et oui, un appareil volé, même s’il comporte un mot de passe pour le déverrouiller, reste vulnérable.

Environnement Cloud

Il est crucial de mettre en place une gouvernance efficace des espaces de stockage dans le Cloud, en définissant clairement les responsabilités et les processus de gestion.

L’étiquetage et les stratégies de protection des données répondent à de nombreuses problématiques (sous réserve qu’ils soient correctement appliqués aux différents types de documents). L’entreprise pourrait choisir d’appliquer des protections par étiquette, ceci dans le but de graduer la protection à la criticité du type de document. Dans certains cas, l’entreprise doit appliquer du chiffrement sur les données en fonction de l’étiquette.

Grâce à ces actions, les organisations peuvent établir des politiques de gestion des accès et des autorisations rigoureuses, en limitant l’accès aux données sensibles uniquement aux utilisateurs autorisés. Il sera possible de surveiller régulièrement l’utilisation des ressources de stockage et de mettre en place des mécanismes de contrôle pour détecter les activités suspectes ou non autorisées. Notamment pour détecter si des étiquettes de documents sensibles sont enlevées ou changées ou encore s’il existe des tentatives infructueuses pour extraire des documents sensibles de l’organisation.

L’application d’une politique de rétention des données et de suppression sécurisée, garantit que les documents ne persistent pas inutilement dans l’environnement Cloud, réduisant ainsi les risques.

Pour cela, les entreprises peuvent déployer des actions préventives en mettant en œuvre des outils de surveillance et de détection des menaces avancées pour identifier rapidement les activités suspectes, et en formant régulièrement les utilisateurs sur les bonnes pratiques.

Partage

Il est primordial de réaliser une configuration minutieuse des autorisations de partage dans le Cloud Azure, en veillant à accorder des droits appropriés à chaque utilisateur ou groupe d’utilisateurs, en gardant en tête le principe du moindre privilège, c’est-à-dire ne donner uniquement que les droits nécessaires.

Les stratégies de protection des données pallient grandement aux risques, en voici quelques exemples d’applications concrètes :

- Une société implémente une stratégie DLP (Date Loss Prevention) permettant de détecter les numéros de cartes de crédit et autres informations de paiement dans les e-mails sortants et les upload de fichiers. Si de telles données sont détectées, la DLP bloque la transmission et envoie une alerte au service de sécurité de l’entreprise. Cela permet de prévenir les fuites de données financières sensibles et de se conformer aux réglementations PCI DSS.

- Une entreprise pharmaceutique met en place une stratégie DLP pour surveiller et contrôler les transferts de données hors du réseau d’entreprise. La DLP détecte toute tentative d’envoi de ces données confidentielles par e-mail ou via des services de partage de fichiers en ligne non autorisés, et en bloque ainsi la transmission. Cela permet de protéger la propriété intellectuelle de l’entreprise et de se conformer aux réglementations du secteur.

Ces stratégies permettent encore une fois pratiquement tous les cas de figures imaginables :

- Bloquer l’envoi ou le partage d’un fichier qui ne serait pas étiqueté,

- Appliquer des expirations sur les liens de partage de certains types de fichiers,

- Chiffrer les fichiers uniquement s’ils sont envoyés vers l’externe,

- Empêcher le téléchargement vers des services de stockage Cloud tiers comme Box, etc…

Une surveillance continue et des vérifications régulières des autorisations sont également nécessaires pour éviter les erreurs de configuration qui pourraient entraîner des accès non autorisés. En parallèle, des processus clairs doivent être mis en place pour éviter la prolifération de versions multiples sur différents appareils ou serveurs non sécurisés. La gestion efficace des versions des documents partagés joue un rôle essentiel

La gouvernance de la protection des informations devra évoluer en même temps que les pratiques de collaboration et de partage changent au sein de l’organisation.

Shadow IT

Avant même de penser à protéger les données liées au Shadow IT, il convient pour les organisations de cadrer un maximum l’utilisation du Shadow IT et les risques associés. Peu importe la plateforme Cloud, il existe de nombreux mécanismes pour empêcher les utilisateurs d’accéder à des sites de stockage tiers, de déplacer les documents sur des appareils non maitrisés ou d’utiliser des applications non approuvées par l’organisation. Les entreprises doivent commencer par appliquer des politiques claires et des directives pour l’utilisation des services Cloud approuvés au sein de l’organisation. Elles permettront de sensibiliser les employés aux risques liés au Shadow IT et de leur fournir des solutions sécurisées et conformes. Une communication efficace et une formation régulière sur les pratiques de sécurité liées au Shadow IT sont indispensables pour garantir une meilleure protection des données.

Les stratégies de protection des données DLP viennent encore une fois résoudre une majorité des risques liés à l’utilisation du Shadow IT. Dans le cas où l’entreprise tolèrerait certains usages, certaines applications ou services Cloud tiers, elle serait en mesure, via ces stratégies, de bloquer le téléchargement de documents vers ces emplacements moins sécurisés. Elle pourrait appliquer des protections supplémentaires, du chiffrement aux données à risque ou encore empêcher des applications tierces d’avoir des droits de lecture sur les données de l’organisation.

Conclusion

Les challenges que posent la protection des données dans le contexte du Cloud sont nombreux, mais l’approche de protection tout au long du cycle de vie permet d’avoir une vision exhaustive de toutes les sources de risques auxquelles sont exposées les données.

Faire l’inventaire de ses données et identifier les risques représente déjà une avancée conséquente vers la bonne direction. Par la suite il conviendra de procéder de façon itérative en ouvrant à ses utilisateurs que les outils, applications et procédure que l’organisation maitrise.

Quoi qu’il arrive, gardons à l’esprit que les données sont l’or de notre siècle, et qu’il serait judicieux de les protéger comme telles.

A lire aussi >> Connaissez vous le département Modern Workplace & Workstation de Qim info ?