Alles über den Beruf des Ingenieurs für Cybersicherheit

Der Ingenieur für Cybersicherheit spielt eine Schlüsselrolle in IT-Projekten. Erfahren Sie mehr über seine Aufgaben, Fähigkeiten, Methoden, Werkzeuge und den Weg zu diesem Beruf.

Sensibilisierung Ihrer Teams für Cybersicherheit

In der heutigen vernetzten Welt sind Unternehmen ständig mit immer raffinierteren Cyberbedrohungen konfrontiert. Aber wer ist für den Schutz Ihrer Daten verantwortlich? Wer muss geschult werden, um diese Angriffe zu erkennen und abzuwehren? Die Antwort ist einfach: Jeder Mitarbeiter, von der Geschäftsführung bis zu den Angestellten. Wann müssen Sie handeln? Jetzt, bevor ein Angriff erfolgt. […]

Schützen Sie Ihr Unternehmen mit führenden Cybersicherheitsdiensten

Erfahren Sie, wie ein Unternehmen für Cybersicherheit Ihre Daten und Systeme vor Cyberbedrohungen schützen kann, damit Sie den am besten geeigneten Partner auswählen können. Überblick Was ist ein Unternehmen für Cybersicherheit? Ein Unternehmen für Cybersicherheit ist ein Unternehmen, das sich auf den Schutz von Computersystemen, Netzwerken, Software und Daten vor Cyberbedrohungen spezialisiert hat. Diese Bedrohungen […]

Cybersicherheit in KMU: Welche konkreten Lösungen sind zu implementieren?

Dieser Artikel untersucht die wichtigsten Cybersicherheitsrisiken, denen KMU ausgesetzt sind, und schlägt konkrete Lösungen zur Verbesserung ihres Schutzes vor.

Schützen Sie sich vor Phishing-E-Mails: Der vollständige Leitfaden

Wer ist nicht schon einmal auf eine betrügerische E-Mail hereingefallen? Wir alle sind diesen Cyberangriffen ausgesetzt und können in die Falle tappen. Schützen Sie sich vor Phishing-E-Mails mit unserem umfassenden Leitfaden.

Sichern Sie Ihre Daten mit einem IT-Sicherheitsaudit

Ein Audit ermöglicht die Analyse der IT-Infrastruktur von Unternehmen jeder Grösse. Angesichts der Zunahme von Cyberangriffen in letzter Zeit ist es wichtig, Schwachstellen in Ihren Hardware- und Softwaresystemen und Ihren Daten zu erkennen und zu antizipieren. Die Prüfung ist ein wichtiger und entscheidender Schritt, um die gefährdeten Bereiche zu erkennen. Überblick Was ist eine IT-Sicherheitsprüfung? […]

Entdecken Sie die 12 besten Praktiken der IT-Sicherheit

IT-Sicherheit ist zu einem wichtigen Thema geworden, sowohl für Privatpersonen als auch für Unternehmen. Angesichts der Zunahme von Cyberangriffen wird es immer wichtiger, Massnahmen zum Schutz Ihrer Daten und Systeme zu ergreifen. Hier finden Sie einen Leitfaden mit bewährten Praktiken zur Stärkung Ihrer IT-Sicherheit. Überblick Ändern Sie Ihre Passwörter regelmässig Passwörter sind die erste Verteidigungslinie […]

IT-Sicherheit in Unternehmen: 7 unverzichtbare Reflexe

IT-Sicherheit ist eines der zentralen Themen für alle Unternehmen, unabhängig von ihrer Grösse oder Branche. Datenschutz, die Verhütung von Cyberangriffen und die Sicherheit der Infrastruktur sind entscheidend, um finanzielle Verluste, Betriebsunterbrechungen und Rufschädigungen zu vermeiden. In diesem Artikel werden sieben wichtige Schritte vorgestellt, die Sie unternehmen können, um die IT-Sicherheit in Ihrem Unternehmen zu erhöhen. […]

Sichern Sie Ihre Daten mit einer Cybersecurity-Diagnose

Unerlässlicher Schritt zur Gewährleistung der Cypersicherheit Ihrer Organisation. Erfahren Sie hier alles, was Sie über die Cybersecurity-Diagnose wissen müssen!

IT-Sicherheit in einem KMU: Unser Leitfaden zur Vermeidung von Risiken

Erfahren Sie, welche Massnahmen Sie ergreifen können, um die IT-Sicherheit Ihres kleinen oder mittelständischen Unternehmens zu erhöhen. Schützen Sie Ihre Daten und verringern Sie das Risiko von Cyberangriffen mit unseren praktischen Tipps.

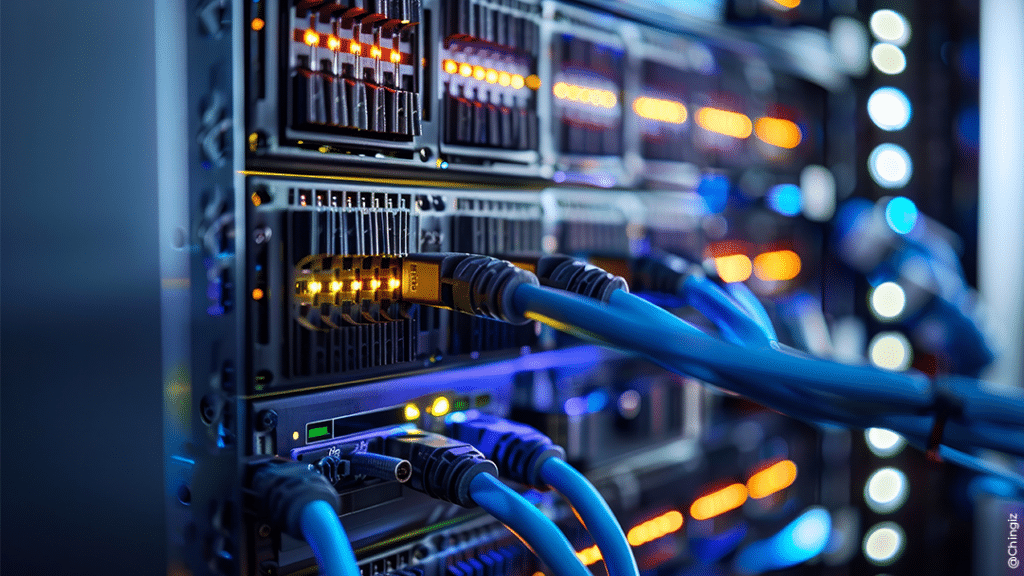

Netzwerk- und IT-Sicherheit: die wichtigsten Säulen für einen optimalen Schutz

Überblick Was ist Netzwerksicherheit? Netzwerksicherheit ist die Gesamtheit der Methoden, Praktiken und Technologien, die eingesetzt werden, um die Informationen und Ressourcen eines Computernetzwerks vor Bedrohungen zu schützen. Dies bedeutet, dass die Integrität, Vertraulichkeit und Verfügbarkeit der Daten und Computerserver in einem Netzwerk vor internen und externen Bedrohungen geschützt werden müssen. Bestimmte Strategien, wie GRC, können […]